本日【iOS 14.7.1】&【iPadOS 14.7.1】がリリースされ、「重要なセキュリティアップデート」として修正が行われていますが、この脆弱性について詳細とPoCコード(概念実証)が公開されました。

また、iOS 14.3以下での脱獄(Unc0verやTaurine)に利用された脆弱性を公開してくれたModernPwner氏などからも、意味深な報告が行われていたり…?!

iOS 14.7.1にて修正

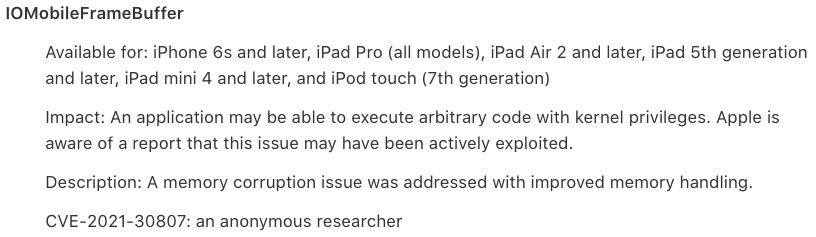

iOS 14.7.1でのセキュリティアップデート内容がAppleにより公開されており、今回修正されたのは【CVE-2021-30807】という脆弱性1つだけとなっています。

Appleによると今回の脆弱性はすでに悪用された可能性があるとされており、最近話題になっていた「Pegasus」というスパイウェアで使われていた可能性が指摘されています。

iOS 14.7以下で利用可能

iOS 14.7.1にて修正が入っているため、今回の脆弱性はiOS 14.7以下で利用可能ということになります。

ただし、実際に利用できるiOSバージョンは明らかになっていません。

もしかしたら特定のiOSバージョン以上でなければ…などの可能性もありますが、現時点ではiOS 14.6とiOS 14.7で実行可能だったとされて。

また、3月29日時点で脆弱性についての報告が行われており、最低でもその時点での最新版iOS 14.4.2以降であれば使える可能性が高そうです(もちろんそれ以前のiOSバージョンでも使える可能性があります)。

すでに脆弱性の詳細などが公開

まだ脆弱性の修正から1日経過していないのですが、すでに多くの開発者さんやセキュリティ研究者さんから脆弱性に関する詳細などが報告されています。

以下でご紹介させていただいているのは脱獄に関係している一部だけで、他にも多数の方から報告が行われています。

正直…修正直後にも関わらず、ここまで様々な方から詳細な報告が出てくる事はあまりないため、今回はかなり動きが早い印象です。

PoCが公開

CVE-2021-30807 POC:

int main(){

io_service_t s = IOServiceGetMatchingService(0, IOServiceMatching("AppleCLCD"));

io_connect_t c;

IOServiceOpen(s,mach_task_self(),0,&c);

uint64_t a[1] = {0xFFFFFFFF};

uint64_t b[1] = {0};

uint32_t o = 1;

IOConnectCallScalarMethod(c,83,a,1,b,&o);

}— binaryboy (@b1n4r1b01) July 26, 2021

脆弱性の報告者は匿名…とされていますが、iOS 14.7.1がリリースされた2時間後にはbinaryboy氏よりPoC(Proof of Concept、概念実証)コードが公開されました。

PoCはこの脆弱性が実際に有効な物かどうか?を実証するための物で、これにより初期段階ではありますが、実際の利用方法が明らかになった形です。

また「脱獄を行うために役立つかもしれない」とも報告されています。ただし資格チェックなどがあるため、現状ではまだ不明な部分もあるとのことです。

更に脆弱性の詳細も公開

So, as it turns out, an LPE vulnerability I found 4 months ago in IOMFB is now patched in iOS 14.7.1 as in-the-wild. I wanted to share some knowledge and details about the bug and some ways to exploit it. Hope you'll find it useful, check it out! https://t.co/fxLTJZgc3B

— Saar Amar (@AmarSaar) July 26, 2021

また、Saar Amar氏からは脆弱性の詳細も公開されています。

Saar Amar氏によると脆弱性は4ヶ月前に発見していたそうですが、8月中にtfp0が可能なExploit化などを行った後にAppleへ報告する予定だったそうです。

ですが、別の人物もしくはグループにより脆弱性がスパイウェア等に利用され、Appleがそれを修正したため、予定を繰り上げて現在自身が理解している情報を公開…となっています。

そのため、Exploitコードなどは含まれていません。とは言え、他の開発者さんによればかなり詳細な情報が記載されているそうで、Exploit化もそこまで難しい作業にはならなそうだ…とされています(決して簡単なわけではないと思われますが…)。

更に更に…

shasum -a 512 14.7_CVE-2021-30807_full_kernel_rw.zip

87791627ead59d237dc970716e1b2c236ff3550807f22b3edfea609430bc90474a16e2db855fae186ab3533ab315c9b464a6bc551f3fe3b312c5e95a2b7ce50d 14.7_CVE-2021-30807_full_kernel_rw.zip— ModernPwner (@ModernPwner) July 27, 2021

さらにさらに、iOS 14.3までの脱獄で利用されている脆弱性を公開してくれたModernPwner氏より、意味深なツイートも。

今回のバグ・脆弱性には複数の亜種が存在していると指摘した上で、将来のために…としてあるファイルのハッシュ値を公開しています。

ファイル名は「14.7_CVE-2021-30807_full_kernel_rw.zip」となっており、どうやらiOS 14.7向けで、今回の脆弱性を利用し、カーネルの読み書きが行える、Exploitとなっている可能性がありそうです。

ですが、今後これが公開されるのかなどは不明となっており、この点は注意が必要です。

脱獄に使えるのか?

さて、気になるのが「脱獄に使えるのか?」ですが、報告を見る限りでは役に立つかもしれないという段階です。

この脆弱性・Exploitが公開され、利用できるようになればiOS 14.7以下での脱獄も行える様になる可能性はありそうです。

ただ、ModernPwner氏はすでにカーネルの読み書きなども達成しているようですが、これは現時点では未公開です。

他の方から現在公開されているのは脆弱性の詳細やPoCコードのみであり、tfp0などを可能にするExploit化はまだされていません。

そのため、あくまで今後の進展次第ではという状況になっています。

〆

ということで、現時点では「すぐにiOS 14.7までの脱獄が出来るようになる」というわけではありません。今後の報告を待ちつつ…iOS 14.7のSHSHを取得しつつ…現在のバージョンで待機!という事になるかなと思います。

とはいえ、今回の各方からの報告、ずいぶんと早いですね…!1日でここまでガッ進展したのは、最近だと今回くらいじゃないのかなと…。

まだ実際に脱獄に利用できるのか、他の脆弱性・Exploitは必要ないのか、そういった辺りは不明ではあるものの、ちょっと期待…しちゃいますよねっ…!!

コメント

記事書くの早いっすね

お疲れ様です

ガッ進展

好き

iOS 14.7で実行可能だったとされて。

もよくない?

現在脱獄はiOSいくつまで出来ますか?

A11以下 最新まで

A12以上 14.3まで

数年ぶりに脱獄環境に戻したくなってコチラのサイトに戻って来たけど、iPone7pulsはA10だからios 14.7でも現在は即脱獄できるって事?

はい、Checkra1nであればiOS 14.7.1であっても脱獄が可能です。

https://tools4hack.santalab.me/ios1471-ipados1471-checkra1n-0124-jailbreak-successfully.html

ご回答していただきありがとうございます。

以前と違い、windows10だとフラッシュメモリでの作業が必要なのですね。ページでオススメされてましたTeam USBメモリ 64GBを注文しましたので届きしだいページを参照させて貰いながら挑戦してみます。

ワクワクしてきた

はーやーくーこーいー

AppleMusicの高音質版を使いたいから

脱獄に使えれたら嬉しいですね!

一応14.7保存した方がいいかな?

脱獄はまだまだ終わらんな!

shsh取って14.3で待機

電池交換に行ったら不具合が有るとかで無償交換されて困ってたんですが、早いところ来てくれると助かります。よろしくーーーエロい人。

正座してずっと待ってる。タグ使いたい!!

14.7はまだ上げれるのかな?

ペガサスは常時監視のスパイウェアでメール送りつければゼロクリックで感染でしたっけ?

完全脱獄まで行って欲しい物です。

はい、ゼロクリックという話題性もあり、脆弱性の解析も早く進んでいる雰囲気ですね!

この前初めてリンゴループになって14.6になってしまったから早くきてほしい。