A11以下のデバイスにはハードウェア脆弱性であるBootROM Exploit「Checkm8」が存在し、【checkra1n】などの脱獄に利用されています。

そんなCheckm8の実行に関して、A11デバイス限定で…iOS 16にて対策強化が図られている様子。

A11 / iOS 16では…

Congrats to Apple for killing checkm8-based jailbreaks without SEP exploits for endusers in iOS 16.

A11 checkm8 based jailbreak is no longer practical without SEP exploit.

Researchers are fine for now though

— tihmstar (@tihmstar) September 16, 2022

tihmstar氏より「iOS 16にて、A11デバイスではCheckm8ベースの脱獄に対策強化が行われている」との報告が行われています。

A10以下のデバイスに関しては現状では特に報告は出ておらず、iOS 14時の対策強化も主にA11デバイスがターゲットになっていたので、今回もA11デバイス限定…となっている可能性があります。

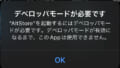

パスコードの設定が不可に

iOS 14時点からA11デバイスでは「脱獄環境でパスコードを有効にすると、デバイスが再起動する」という対策が取られていました。

ただ、これはパスコードを無効にしてからCheckm8を実行してしまえば回避出来た対策です。

ですが、今回は更に強化され「一度でもパスコードを設定していると、Checkm8を使用したデバイス起動が行えない」という物になっているそうです。

これはパスコードを無効にしたとしても、1度でもパスコードを設定していた場合には対象となってしまうとのこと。

回避するにはiOSの復元後、パスコードを1度も設定していない状態…を保つ必要があるようです。

サブ機用途では影響範囲は少ない?

メイン機の用途ではパスコード無しで常用…というのはだいぶツライものがありますが、家用のサブ機用途では現状でもパスコードをオフ状態でCheckra1n等で脱獄して運用という使い方をしている方が多いかと思います。

そういった使い方の場合は、今回の対策で受ける影響はほぼ無いのかなと思われます。

ただ、逆に言えばメイン機で使っている…パスコード設定が必須…といったような使い方をしている場合は、新たなSEP Exploitが開発されない限り、iOS 16で使用するのは難しそうです。

〆

iOS 15以下であれば入獄環境ではパスコード有効、脱獄環境ではパスコード無効といった使い分けが出来ますので、この使い方が必要な場合はiOS 15.x以下を維持するのがオススメです。

ただ、Checkra1n脱獄の使い方を見ていると、日本の場合は多くの方がサブ機用途で使っていたりするようなので、その場合には…そこまで気にしないでも大丈夫なのかな…?という気も。

脱獄アプリではSEPを介さない疑似パスコード機能なども存在するので、そういった使い方で大丈夫なのであれば…という感じでしょうか。

コメント

もうiPhoneの脱獄時代は終わったのかな?

まだまだ終わらないよ

>iOS 14時の対策強化も主にA11デバイスがターゲットになっていたので、今回もA11デバイス限定…となっている可能性があります。

iOS14の強化はA10でもされているので、今回もA10でも対策入っていると思います

ただし、A10ではSEP (BootROM) Exploitを利用して無効化することができるため、それほど問題になりませんでした

(checkra.in/news/2020/09/iOS-14-announcement)

A11では今でもExploitを使う手立てが見つかっていないので、現段階でA11での報告が出たのだと思います

今はとにかくFugu15とBlizzard JailBreakに期待するだけ

まだ14.5.1の12Proで待っていられる

メイン機を脱獄して使っている人いるのかな?

メイン、サブ、サブ2脱獄して使ってます。

サブ2は先日文鎮になりました。復元しても直らなかったので現在キンキンに冷やして保冷剤として使ってます。

メイン機&サブ機もJBですよ。電話録音出来ないと困るから、、

ios16の俺には関係ない話やな・・・はよ16の脱獄出来るようにお願いしたい

なんで関係ないと思った?

iPhone14の方はまだか〜🥺