今朝突如としてリリースされた【iOS 9.3.5】では、3つの脆弱性が修正されました。

Appleはこのアップデートを「重要なセキュリティ問題の修正」としていましたが、修正された脆弱性の詳細が明らかとなり、なんと…Safari経由などのリモート脱獄が可能な脆弱性だった事が報告されています。

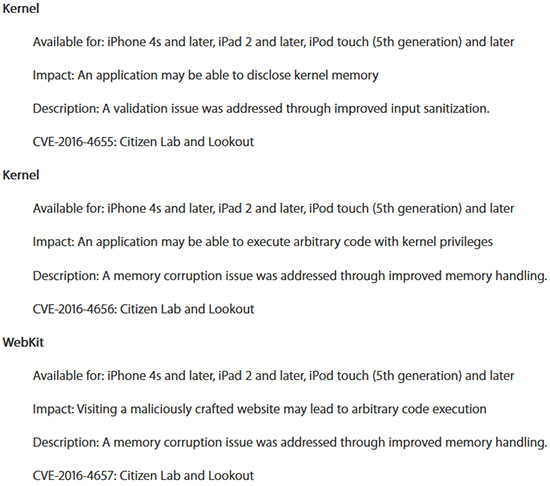

iOS 9.3.5で修正された脆弱性

iOS 9.3.5では、以下の3つが修正されました。これら脆弱性は全て「Citizen Lab」と「Lookout」というセキュリティ関連の企業が報告者となっており、それぞれの企業から脆弱性の詳細も公開。

脱獄に使える脆弱性

各企業の報告によると、修正された脆弱性は「Safariなどからアクセスするだけで脱獄が完了する」…といういわゆる「リモート脱獄」に使うことが出来るものとのこと。

また、この脆弱性はiOS 9.3.4までの全デバイスに存在しているそうで、32bit / 64bitデバイスに関係がないそうです。

悪用事例から発覚

今回の脆弱性は、事前に発見されたものではなく既に悪用事例が。

Ahmed Mansoor氏という方に、URLが記載されたSMSが送りつけられてきました。不審に思った氏はセキュリティ企業「Citizen Lab」と「Lookout」に相談。

各社はこのURL先を解析し、今回の脆弱性を発見したそうです。

今回の悪用では、「URLにアクセスしてきたデバイスを勝手に脱獄し、マイクやカメラを乗っ取り、更にデータ類も監視する」といった可能性があったそうです。

iOS 9.3.4の脱獄…来るか!?

この脆弱性はiOS 9.3.5で修正されましたが、逆を言えばiOS 9.3.4までは使える物となっており、iOS 9.3.4 脱獄…なんて期待も…?

既にこれら脆弱性の詳細は公開されていますので、様々なハッカーさんが解析に乗り出している様です。

完全脱獄が可能か

この脆弱性は感染者の行動・データを監視するために使われたということで、再起動時に使えなくなってしまう仮脱獄ではなく…完全脱獄だったのではといった予想も。

もちろん、まだ解析中なため脱獄関連での正確な事は何とも言えないのですが、可能性としてはある様子。

求む、修正パッチ(脱獄用)

さて、脱獄犯としては「iOS 9.3.5」にアップデートすることが出来ませんので、この脆弱性はちょっと怖かったり。まぁ既に自分の意思で脱獄済みなので…怖さ半分といったところではありますが…。

とは言え、やはり「重要なセキュリティ問題」が放置されている状況は気分のいいモノではありません。

そのため、何人かの開発者さんが脱獄環境でパッチという形で修正出来ないかを検証しているみたいです。これについては完成出来るかどうか不明なのですが、出来てくれると嬉しいですね…。

また、こういったパッチはSaurik氏の得意分野でもあるので、Saurik氏の見解を聞きたいところです。

〆

今後の動きについては何とも言えないですが、もし完璧な完全脱獄が出来るのであれば、iOS 9.3.4…ちょっと魅力的に見えちゃいますね!

ではiOS 9.3.4にアップデートしておいたほうがいいのか!?というと、ちょっと違うみたいです。

脆弱性はiOS 9.3.4以下であれば存在しますので、iOS 9.3.3などであっても使用可能。今の一手間ある脱獄…が改善出来る可能性も…あったり…なかったり…?

今後の動きに注目していきたいところですね!

コメント

これはもう一騒動ありそうで楽しみ

不審に思った氏は→不信に思ったAhmed Mansoor氏は

こまけぇこたぁいいんだよ!

……….は? 「不審に思った氏は」の何が誤字なのか

誤字じゃなくて脱字な。

先に人名を出してる場合は短縮出来るんだぜ

みんなそんなに攻めてやるなよ!どうせ小学校低学年だろ夏休みもうすぐ終わるし学校始まったらお寝んねする時間だから居なくなるよ!

きっと中学生かiOS9で初めて脱獄したいい年こいたおっさんかだよ

こっちは、宿題が終わってないんだよおおおお?

日本語の短縮系だから何の問題もない

間違えと指摘するのこと自体が間違えで

指摘する本人が誤字る

んー、哲学すなあ

32bitのものよ、、希望はまだある

やったぜ!

Saurik神頼みます

過去にSSLのパッチを出したRyanPetrich神にも期待…

airdropの件はだれだっけ?

脱獄状態のON OFFは地味に使えると思う

なんの話 今回の変な脱獄じゃなくても、セーフモードでできたじゃん

細かく言うと、脱獄状態のオンオフはできないけどね←検知されるものもあるし

細かく言うと、セーフモードってのはCydiaSubstrateのオンオフだからね

そんなことより僕のやる気スイッチのオンオフどこにあるの

見つけ〜てあげるよ 君だけのやる気スイッチ〜♪

草生えた

そこに私は木を生やし、森を作った

私はそのコメに草をはやした

準備だけはしとこう

9.3.4のipswの保存

ダウンロード時間かかるし

9.3.4で脱獄待ちする勇気!

俺には無い!w

9.3.3のSHSH終了くるなと思って修理に出したiPadAir2が明日新品交換で返ってくるのだが、発送メールに載ってた新しいシリアル番号から製造日調べたら明らかに9.3.4なんだよなぁ

今日ショック受けてたとこだし期待し過ぎず僅かに期待しよう

乙です

iPhone 6 iOS 9.3.3 Jailbreaking

同じく

Jailbreaking(笑)

Jailbrokenな

シリアル番号から9.3.4ってわかるんですか?

今回シリアル番号の4、5桁目がS7の為、2016年33週目で9.3.4リリースの8/5以降と判断しました。

実際Sは上半期だった気がするので7が7週目の可能性があるのでそれなら9.2.1の可能性があります。

9.2.1の気がしてきました。

調べられるサイトもあるよ。

昔の記事にも書いてあった気がするけどなぁ

https://tools4hack.santalab.me/howto-get-appletv4-tvos90-upcoming-jailbreak-tool.html

サイトでも判明しないシリアル番号があって今回はそれにあたるので自分で判断するしかないのです

先ほど届きました

最高なことに製造週の例外にあたりiOS 9.3.3でした!

お騒がせしました

iPhone 6s iOS 9.3.3 & iPad Air2 iOS 9.3.3 Jailbreaking w

9.3.4の新品ってまだ出回ってないでしょ。

在庫だってまだあるだろうし。

交換品に関しては在庫の古いのから出すわけじゃないらしいよ

私も前5s交換した時、直前のバージョンの商品でしたよ

iPhone5cは今後もぅ脱獄こないのですかね

この脆弱性が完全脱獄に使えて、リリースor公開されたら32bitも脱獄できる、と思われる

Ahmed Mansoor氏、神回避wwwww

iOS7からが危険なのか。脱獄iOS用パッチ来てくれ。

32bitにまだ可能性があるとかわろた

一つのメールで三種類のゼロディ攻撃が使われるって凄い事になったなぁ

これってkernel権限使った攻撃やから

脱獄してrootのパス変えたとしても無駄

これで合ってるよね…

そうやね

iosもunix系のヤツやったと思うし

kernel取られたらrootの権限無くとも暴れられるね

今後、脱獄ios9.3.3の再起動した後にいちいちpp助手使わなくてもいい脱獄ツール来る可能性ってある?

可能性としてはゼロでは無いかもしれませんが、今のところ…あまり期待はしないほうがいいのかな…といった感じでしょうか

送り主すげえな

送られてクリックする奴が一番間抜け

iPhone5の32Bitの脱獄はどうなっちゃた?

なんか以前にWeb経由の脱獄のコンテストみたいなのあったよね

もしかしてそれなんじゃ

これ

https://tools4hack.santalab.me/zerodium-bounty-browser-based-ios91-ios92-untethered-jailbreak-20151103.html

32bitでも可能?では脱獄の望みまだありそうですね

このファイルがある人は感染してます

/var/root/test.app

/private/var/tmp/crw

/private/var/tmp/cr

/private/var/tmp/st_data

但し/private/var/tmp/pgloderは関係ないです

それどこ情報?

https://www.reddit.com/r/jailbreak/comments/4zpkkm/release_pgcheck_tools_to_check_if_your_device_has/

ありがとう

見つけたやつ天才かよw